Per leggere e gestire la posta elettronica da un dispositivo come uno smartphone o un computer, spesso si ha la necessità di configurare un programma di posta, chiamato client di posta. I programmi più diffusi sono senz'altro: Outlook, Thunderbird e Mail di Apple.

Per procedere dovete conoscere preventivamente alcuni dati che vi sono forniti dal provider:

- username e password dell'account

- indirizzo del server della posta in ingresso

- indirizzo del server della posta in uscita

Oltre a queste informazioni essenziali, potrebbero esserci informazioni aggiuntive come la porta di comunicazione e i protocolli di sicurezza supportati. Questi dati sono generalmente disponibili sul sito del provider, per bitName la pagina con i parametri di configurazione è questa.

Ognuno dei programmi ha delle peculiarità, ma di fatto effettuano operazioni di base molto simili, che sono:

- accedono alla casella mail (mailbox) su server (Cloud) per leggere la posta in arrivo

- dialogano con un server di posta in uscita per l'invio di nuove mail

Server di posta in arrivo, POP o IMAP

Il server di posta in ingresso è generalmente accessibile in due diverse modalità: POP e IMAP. Dopo aver scelto la modalità di accesso, è probabile che dobbiate conoscere l'indirizzo dei server POP e IMAP perché vi sarà chiesto di fornirli durante la configurazione del programma, oltre a conoscere le credenziali di accesso personali (username e password).

Protocollo IMAP

caratteristiche:

- mantiene una copia della posta su server

- consente di accedere alla casella da più dispositivi in contemporanea

vantaggi:

- è possibile avere la posta "sincronizzata" su più dispositivi

- un problema sul dispositivo non comporta la perdita della posta (perché c'è copia sul server)

svantaggi:

- richiede spazio per il Mailbox che in funzione dei messaggi che vengono ricevuti/spediti;

- un accesso non autorizzato alla casella mette a rischio la riservatezza dei messaggi

I vantaggi sono così interessanti nell'uso di IMAP che di fatto viene sempre più usato per la gestione della posta da client perché risponde molto bene alle esigenze di mobilità a cui siamo abituati. Complice anche la disponibilità di banda larga.

Protocollo POP

caratteristiche:

- scarica i messaggi di posta su server, ovvero può mantenere opzionalmente copia dei messaggi per un certo tempo

- è progettato per l'accesso da un unico dispositivo (accedendo da più dispositivi si potrebbero creare situazioni non congruenti)

vantaggi:

- non richiede spazio su server per il Mailbox

- un accesso non autorizzato alla casella ha un rischio inferiore per la riservatezza dei messaggi

svantaggi:

- un problema sul dispositivo dove viene scaricata la posta provoca un mancato accesso alla casella e possibile perdita di messaggi se non si dispone di backup

- l'accesso da più dispositivi non è consigliabile perché può creare incongruenze sui messaggi

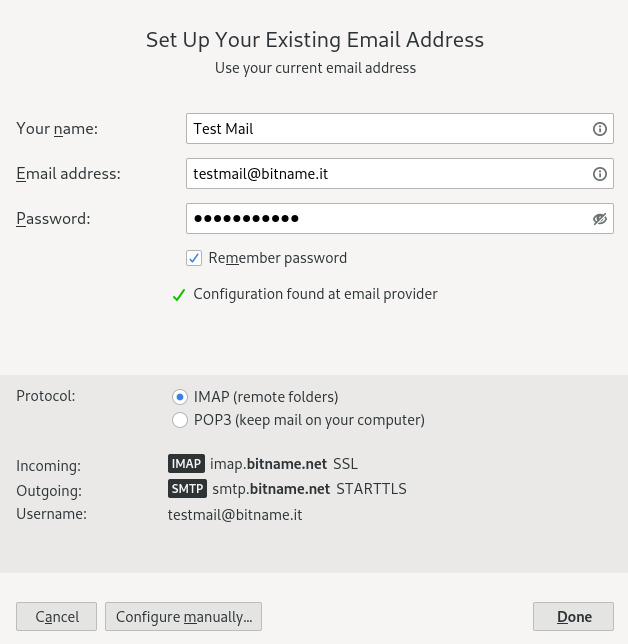

Configurazione automatica

Per fortuna molti gestori e client di posta sono in grado di effettuare una configurazione automatica dell'account di posta elettronica. Se tutto funziona al meglio, è sufficiente conoscere solo le credenziali (username e password) e non necessariamente l'indirizzo dei server di posta, la porta usata, i protocolli di sicurezza supportati... Queste informazioni sono infatti tecniche e spesso mettono in difficoltà l'utente.

Bitname mette a disposizione la Configurazione automatica, in tale modo, una volta avviata la creazione di nuovo account e inserito lo username (che potrebbe coincidere con l'indirizzo e-mail) e la password, potrebbe essere sufficiente scegliere soltanto la modalità di accesso e confermare per avere l'account pienamente funzionante:

con bitName quindi diventa più facile e veloce effettuare la configurazione della posta elettronica sui dispositivi.